Web3项目方常通过空投免费发放代币以提升知名度和积累用户。然而,空投也成为黑客攻击用户的途径。本文将分析常见的空投骗局,并提供安全建议。

空投主要分为任务型、交互型、持有型和质押型。黑客利用各种手段实施诈骗:

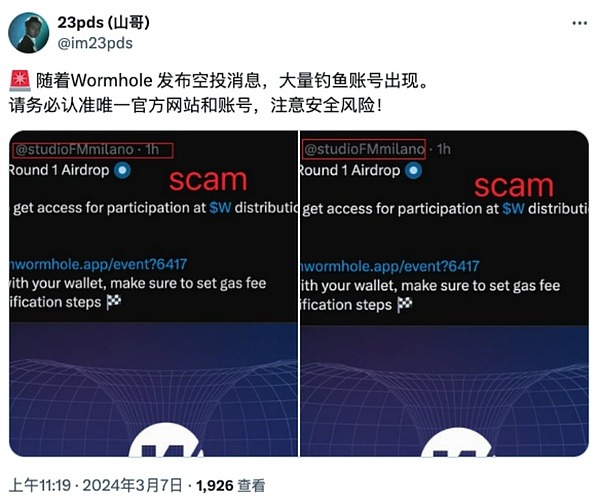

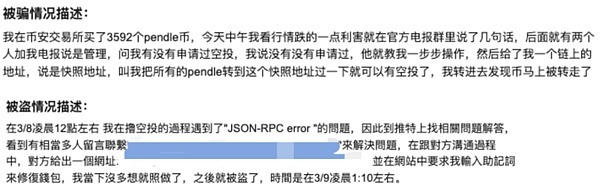

- 假空投骗局: 黑客盗取项目方账号发布虚假空投信息,或在评论区发布高仿账号信息,诱导用户点击钓鱼链接,窃取私钥或助记词。甚至通过社交工程,冒充官方客服或网友指导用户转账,从而骗取资产。

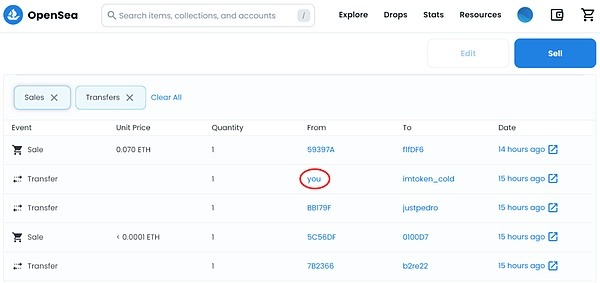

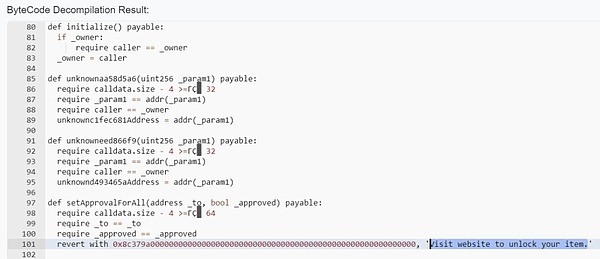

- “白给”空投代币: 黑客空投无价值代币,诱导用户交互,从而访问钓鱼网站,盗取NFT、授权或原生资产。甚至通过恶意合约,在用户批准交易时提高Gas限额,利用多余Gas铸造并销毁代币,从而窃取用户的Gas费。

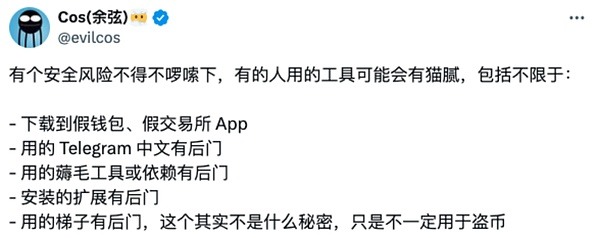

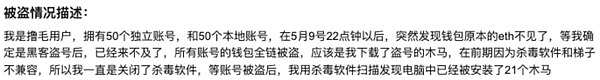

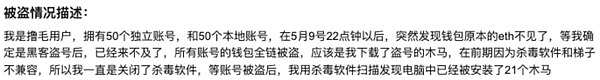

- 带后门的工具: 一些用于领空投的插件或脚本可能包含恶意代码,盗取私钥或执行其他未授权操作。

为了安全参与空投,用户应采取以下措施:

- 多方验证: 仔细检查空投网站网址,通过官方渠道确认,并使用钓鱼网站拦截插件。

- 钱包分级: 使用独立钱包参与空投,避免将大量资金存放在同一钱包中。

- 谨慎对待未知空投: 不要轻易授权或签名。

- 检查Gas限额: 注意交易Gas限额是否异常。

- 使用杀毒软件: 安装并启用杀毒软件,保持实时防护。